Cyber Defense

Sicherheit trotz begrenzter Ressourcen

Cyberangriffe nehmen kontinuierlich an Zahl und Raffinesse zu, was ein erhebliches Risiko für die Gesellschaft, Unternehmen, Kunden und Geschäftspartner darstellt. Die Motivation von Angreifern ist vielfältig, von Verkauf ausgespähter Daten über Lösegeldforderungen (Ransomware) bis hin zur hybriden Kriegsführung, bei der kritische Infrastrukturen ausgeschaltet werden. Moderne Angriffe erfolgen in der Regel in Form einer Vielzahl kleiner Schritte, bei denen verschiedene Techniken und Tools eingesetzt werden, um unentdeckt zu bleiben, bis das Angriffsziel erreicht ist.

Eine effektive Cyberabwehr ist entscheidend, um Angriffe frühzeitig zu erkennen und abzuwehren, bevor der Angreifer sein Ziel erreicht hat. Sie umfasst die Implementierung von Sicherheits-Tools zur Risikominimierung sowie die gezielte Zuweisung ausreichender personeller Ressourcen, um Angriffe zu erkennen, abzuwehren und präventiv Sicherheitslücken zu schließen. Allerdings stellen gerade die personellen Ressourcen eine der größten unternehmerischen Herausforderungen dar.

Durch intuitive Lösungen, eine überdurchschnittlich schnelle Projektumsetzung und fortlaufende Unterstützung während des Betriebs überwinden wir personelle Engpässe. Erweiternd dazu können wir in Kooperation mit unserem Dienstleistungspartner ein Security Operation Center rund um die Uhr bereitstellen. Mit unseren Dienstleistungen und Security-Lösungen ermöglichen wir insbesondere Unternehmen mit begrenzten Ressourcen, sich effektiv vor der zunehmenden Anzahl an Cyberbedrohungen zu schützen.

Cyber Defense durch XDR, VMS und SIEM

Ein ganzheitlicher Ansatz für den Schutz von Cyberbedrohungen

Um das Unternehmen effektiv vor Cyberbedrohungen zu schützen, sind gezielte Security-Lösungen unerlässlich. Extended Detection & Response (XDR) ist eine neue Generation von Cyber-Abwehrtechnologie, die selbstlernende künstliche Intelligenz nutzt, um Bedrohungen autonom zu identifizieren und zu eliminieren. Unterstützt wird die Cyberabwehr durch ein Vulnerability Management System (VMS), das alle Sicherheitslücken aufdeckt, sodass das IT-Personal diese gezielt schließen kann. Ergänzend dazu bündelt ein Security Information und Event Management (SIEM) alle Ereignisse und Sicherheitstools in einer Oberfläche und zeigt Gesamtzusammenhänge bei Angriffsverhalten auf. Wir bieten einen ganzheitlichen Ansatz, der das Unternehmen umfassend vor den heutigen komplexen Cyberbedrohungen schützt.

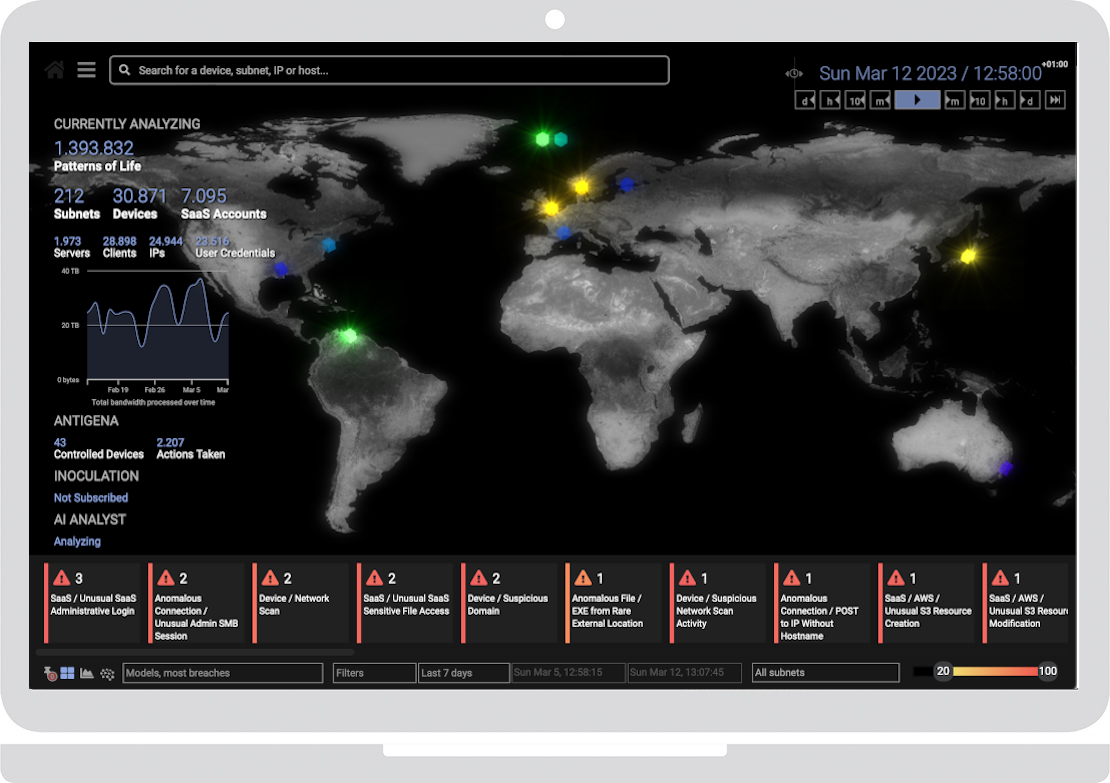

Darktrace – Fortschrittliche XDR-Lösung mit selbstlernender KI

Mit Darktrace bieten wir eine im Markt schnellstwachsende XDR-Lösung an, die auf fortschrittlicher, selbstlernender künstlicher Intelligenz (KI) basiert. Diese innovative Technologie ermöglicht einen äußerst geringen Aufwand für Unternehmen und steigert gleichzeitig den Schutz erheblich. Darktrace vereint verschiedene Sicherheitsprodukte wie Network Detection and Response (NDR), Cloud-Sicherheitslösungen und E-Mail-Security in einer zentralen Plattform.

Die selbstlernende KI von Darktrace erkennt potenzielle Abweichungen vom Normalzustand und identifiziert jegliches Angriffsverhalten, einschließlich bislang unbekannter Bedrohungen. Durch kontinuierliches Lernen aus dem Verhalten der einzelnen Benutzer und Entitäten verbessert sich die Erkennung von Angriffsverhalten kontinuierlich. Schließlich kann Darktrace autonom und zielgerichtete Gegenmaßnahmen einleiten, ohne den Geschäftsbetrieb zu stören. Dadurch reduziert sich die Reaktionszeit deutlich, und Unternehmen erhalten eine proaktive Verteidigung gegenüber immer komplexeren Bedrohungen.

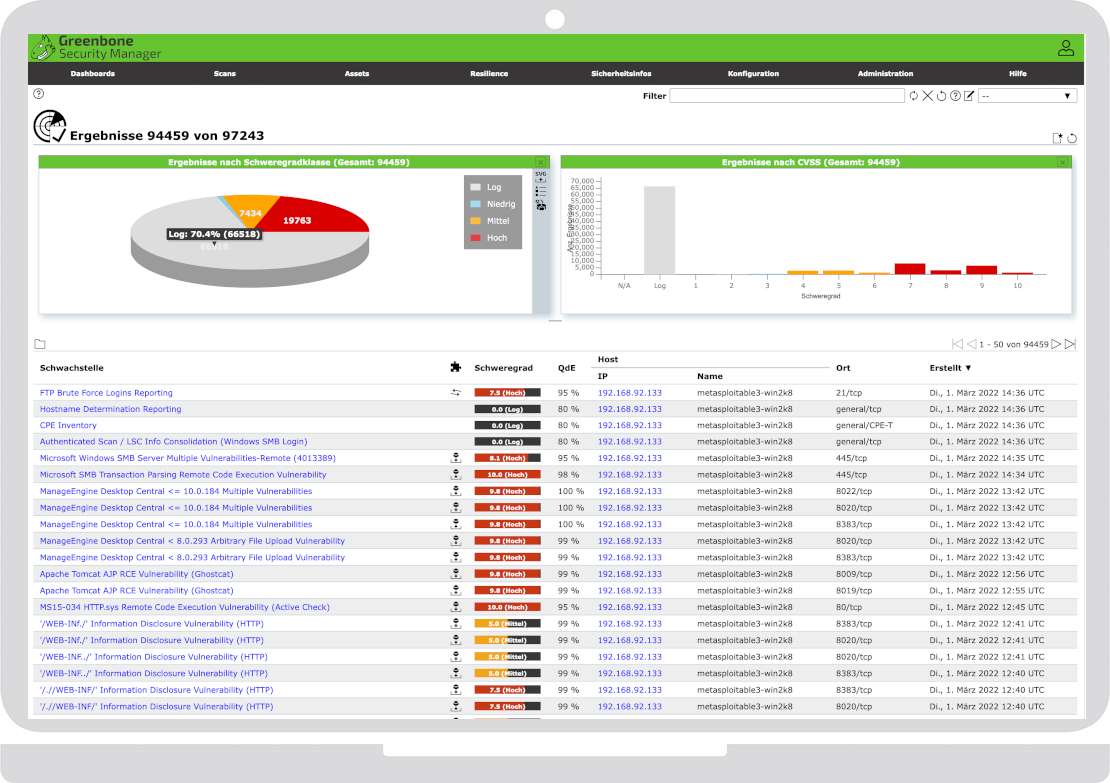

Greenbone – Vulnerability Management System (VMS): Effiziente Erkennung von Sicherheitslücken für präventive Sicherheit

Ein Vulnerability Management System (VMS) zielt darauf ab, bestehende Sicherheitslücken zügig zu identifizieren und zu schließen, um potenziellen Angriffen einen Schritt voraus zu sein. Durch regelmäßige Schwachstellenscans wird die gesamte IT-Infrastruktur auf Sicherheitslücken überprüft. Das VMS stellt sicher, dass alle Sicherheitspatches auf dem neuesten Stand sind und identifiziert zudem Schwachstellen, die durch Fehlkonfigurationen entstehen, wie beispielsweise offene Ports an der Firewall oder die Nutzung unsicherer Passwörter. Die Scanergebnisse ordnen die Sicherheitslücken nach ihrem Schweregrad und empfehlen entsprechende Korrekturmaßnahmen. Des Weiteren werden Berichte für Audit-Zwecke generiert.

Der Greenbone Vulnerability Scanner, der in Kooperation mit dem BSI entwickelt wurde, verfügt über eine intuitive Weboberfläche und detaillierte Berichtsfunktionen. Er ist in der Lage, über 200.000 Schwachstellen zu erkennen. Vom Erkennen einzelner Hosts bis zur Implementierung von Exploits bietet Greenbone ein umfassendes und leistungsstarkes Tool für die Schwachstellenanalyse.

Logpoint: Security Information & Event Management (SIEM)

SIEM-Lösungen sind ein weiteres zentrales Element in der Cyberabwehr und verstehen sich wie eine zentrale Alarmanlage. Sie sammeln Log-Daten von verschiedenen Systemen und analysieren diese auf Auffälligkeiten und Angriffsmuster. Durch die zentrale Sammlung von Daten können Ereignisse und Vorfälle in Echtzeit erkannt und entsprechende Gegenmaßnahmen ergriffen werden. SIEM-Lösungen bieten zudem eine übersichtliche Darstellung von Sicherheitsvorfällen, eine automatisierte Alarmierung bei kritischen Ereignissen sowie Berichte zur Analyse von Sicherheitsrisiken.

Die SIEM-Lösung von Connectware basiert auf Logpoint und ermöglicht die Anbindung einer Vielzahl von unterschiedlichen Logquellen. Bereits im Standard werden mehr als 400 fertige Dashboards bereitgestellt. Im Gegensatz zu vielen anderen Herstellern zeichnet sich Logpoint durch eine hohe Benutzerfreundlichkeit und schnelle Integration aus. Die Lizenzierung erfolgt entsprechend der Anzahl der anzubindenden Logquellen. Zusätzlich verfügt die Lösung über eine Zertifizierung nach Common Criteria EAL Level 3+.

Präsentationstermin buchen

Möchten Sie mehr über unser Gesamtkonzept erfahren und eine Live-Demonstration unserer Security-Tools erleben? Dann buchen Sie jetzt einen Termin für eine individuelle Online-Präsentation! Klicken Sie einfach auf den untenstehenden Button, um zu unserer Buchungsseite in Microsoft365 zu gelangen. Weitere Information zur Verwendung ihrer Daten finden Sie in unserer Datenschutzerklärung.